USB Bellek ile Tüm Disk Şifrelemesini Kırma

Tam disk şifreleme, bilişim uzmanlarının karşısına önemli bir mahzur olarak çıkıyor. Şifrelenmiş sistem ünitelerine sahip bilgisayarlar ele geçirildiği vakit, şifreleme kırılmadan araştırmayı ilerletmek mümkün olmuyor. Klâsik olarak, uzmanlar öncelikle sabit diskleri çıkarır ve disk imajlarını alıp bunun üzerinde çalışır. Lakin tüm disk şifrelemesini kırmak için bir USB bellek aracılığıyla bilgisayarı boot etmek de kâfi. Elcomsoft tarafından üretilen araçlar sayesinde şifreleme için kullanılan anahtarları elde etmek ve hatta sistem yüklü olmayan kısımlar için sistem belgelerini kullanarak bu anahtarları çarçabuk elde etmek mümkün.

Sistem dizini şifrelendiği vakit şifrelemeyi kırmak dışında yapılacak bir şey bulunmuyor. Elcomsoft System Recovery, başlangıç parolasını kurtarmak için çeşitli teknikler deniyor ve şifrelenmiş dizinleri koruyan şifreleme anahtarlarını sistemin hazırda beklet belgesini kullanarak dakikalar içinde elde edebiliyor.

Özellikle ultrabook’lar, laptoplar, Windows tabletler üzere çıkarılamayan, lehimlenmiş ya da standart olmayan depolama alanları kullanan aygıtlarda bu formül hayli yararlı. Uzmanlar şifrelenmiş ünitelere yapacakları hücum için gerekli bilgiyi birkaç tıklama ile elde edebiliyor.

Elcomsoft System Recovery, tüm bu süreçler için üst seviye bir uyumluluk ve güvenlik sunuyor. Lisanslı Windows PE ortamı kullanarak tam donanım uyumluluğunu ve inançlı başlatma özelliği ile korunan sistemler için boot takviyesini sağlıyor. Üstelik süreçler sırasında disklere ve depolama ünitelerine yalnızca okuma modu ile bağlanarak isimli açıdan mantıklı bir bilgi elde etme imkanı sunuyor.

Elcomsoft System Recovery Aracını Kullanarak Boot Edilebilir USB Bellek Oluşturmak

Orijinal parolaları kırmak gayesiyle kullanılacak bilgileri elde etmek için şifrelenmiş ünitenin küçük bir kesimine muhtaçlık duyuyorsunuz. Sistemi Windows PE USB belleği üzerinden boot edip Elcomsoft System Recovery aracını kullanarak Windows hesaplarının kilidini açabilir ve şifrelenmiş ünitelere erişebilirsiniz. Üstelik araç USB belleği çarçabuk oluşturabilmeniz için size kolaylık da sağlıyor.

- İlk olarak Elcomsoft System Recovery aracını yükleyin.

- Boş bir USB belleği bilgisayarınıza takın ve aracı çalıştırın.

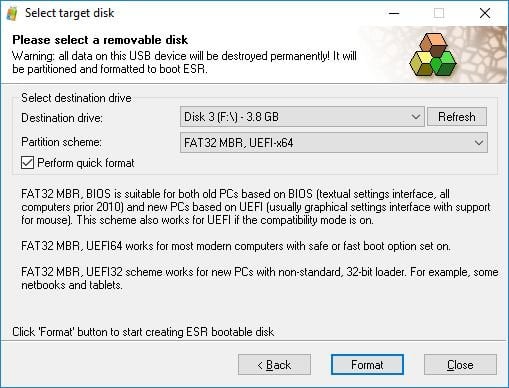

- Hedef sürücüyü seçin ve evrak sistemini tanımlayın. Yanlışsız bölümleme şemasını seçtiğinizden emin olun. FAT32 MBR, BIOS eski bilgisayarlar çalışırken; FAT32 MBR, UEFIx64 Secure Boot özelliğine sahip yeni bilgisayarlar için gereklidir. Birtakım aygıtlar 64-bit işlemcilerle yüklü olmasına karşın 32-bit modu içerisinde çalışır (Lenovo ThinkPad 8 gibi) ve FAT32 MBR, UEFIx32 şemasının seçilmesini gerektirir.

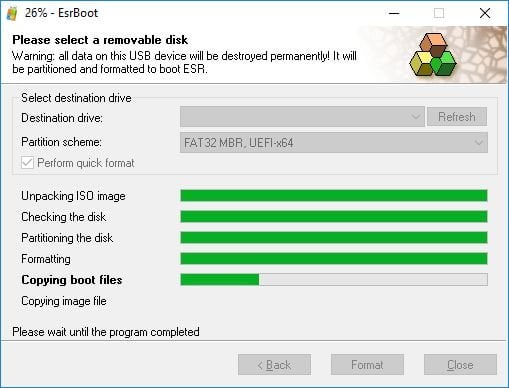

- Format seçeneğine tıklayın. Elcomsoft System Recovery, Windows PE ortamı ve ESR aracının yüklü ve ayarlı olduğu bir boot edilebilir USB bellek oluşturacak.

Gerekli bilgiye erişmek için kullanabileceğiniz iki farklı sistem bulunuyor.

İlk Formül : Şifreleme Anahtarlarına Erişmek İçin Hazırda Bekletme Belgelerini Elde Etmek

Şifrelenmiş üniteler, parolaları üzerine yapılacak akınlara dayanacak halde tasarlanmıştır. Ancak sıklıkla tercih edilen BitLocker aygıt şifrelemesi ise tam disk şifreleme sunmasına karşın bir parola da kullanmaz. Parolaları kaba kuvvet yoluyla elde etmek vakit tüketici olduğu için farklı teknikler ortaya çıkarılmıştır.

Tüm şifrelenmiş üniteler birebir vakitte güvenlik açığı oluşturan bir özelliğe sahiptir. OTFE (on-the-fly encryption) anahtarları, olağan süreçler sırasında sistem tarafından dataları şifreleyip şifresini çözmek için kullanılan ikili anahtarlardır. Şifrelenmiş bilgiye okuma yazma süreci gerçekleştirildiği sırada anahtarlar sistemin kısa periyodik belleğinde depolanır. Bu anahtarları Elcomsoft Forensic Disk Decryptor aracını kullanarak elde etmek de mümkündür.

Kullanıcı bilgisayarını uykuya aldığında (kapatmak yerine) Windows hibrit uyku olarak isimlendirilen bir moda geçer. Bu uyku sırasında Windows, kısa müddetli belleği bilgisayarın sabit diskine kaydeder. Böylece kaydedilen durum güç kesintisinden kurtulabilir. Ayı vakitte bilgisayarın RAM çipleri bilgiyi tutmak için güç çekmeye devam eder. Şayet uyku boyunca güç kesilmezse bilgisayar neredeyse anında çalışmaya devam eder. Lakin batarya tükendiğinde ya da güç kesintisi olduğunda Windows, sabit disk üzerine kaydedilmiş RAM içeriğini yükler. Yüklenilen bu evraka da hazırda bekletme evrakı ismi verilir. Windows bu belgeyi “hiberfil.sys” ismiyle depolar. Bu belge şifrelidir lakin bu şifrelemeyi kırmak mümkündür.

Eğer bilgisayar şifrelenmiş kısım bağlanmış halde uykuya alınırsa OTFE anahtarları da sistemin hazırda bekletme belgesi içinde depolanıyor olabilir. Bir USB bellek aracılığıyla bilgisayar başlatıldığında hazırda bekletme belgesi elde edilebilir ve bilgisayar uyku moduna alındığında bağlı olan şifrelenmiş kısımların OTFE anahtarları elde edilebilir. Elcomsoft Forensic Disk Decryptor aracı, OTFE anahtarlarını çıkartmanızı ve şifrelenmiş kısımları bağlanmanızı ya da kısımların şifresini çözmenizi sağlar.

Sistemin hazırda bekletme belgesini elde etmek için aşağıdaki adımları uygulayın:

- Elcomsoft System Recovery 6.0 yahut daha yeni sürümünü kendi bilgisayarınıza yükleyin.

- Boot edilebilir bir USB bellek oluşturun. Daha evvel bahsettiğimiz üzere uygun seçenekleri kullanın. Hazırda bekletme belgesi büyük olabileceğinden en az 32 GB’lık bir bellek kullanılması tavsiye ediliyor.

- Oluşturduğunuz USB belleği gaye bilgisayardan boot edin.

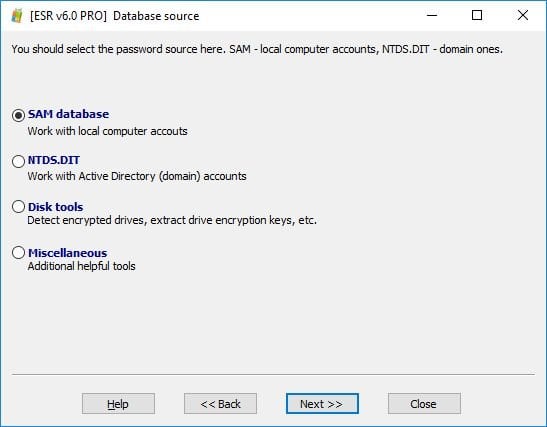

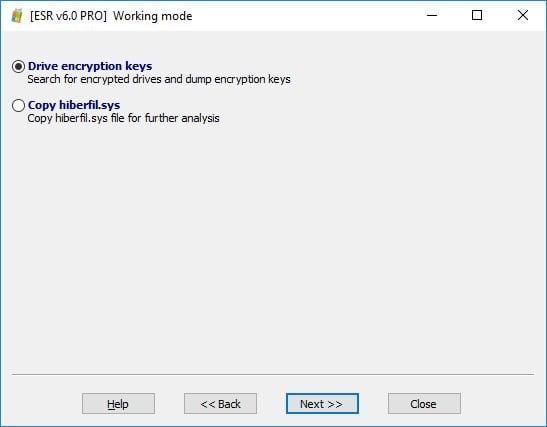

- Elcomsoft System Recovery aracı boot süreci tamamlandıktan sonra başlatılacak. Gelen pencerede “Disk tools” seçeneğini işaretleyin.

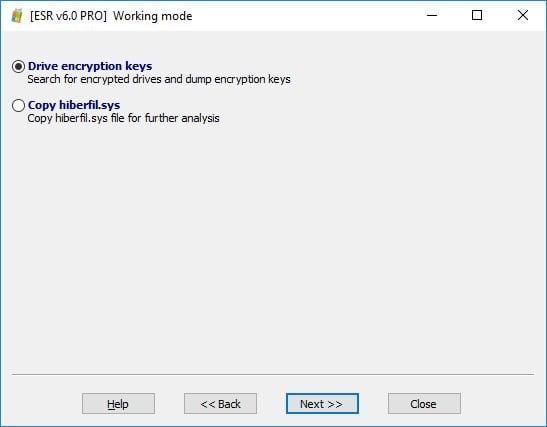

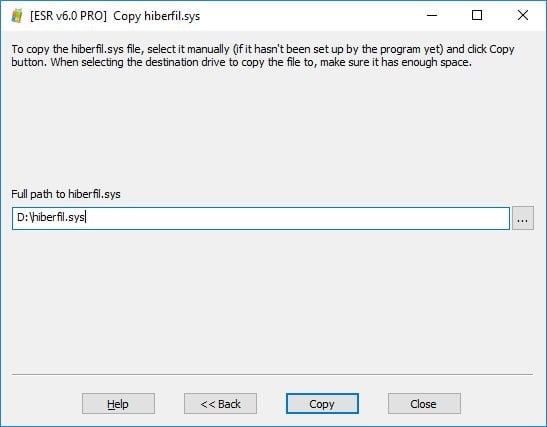

- Ardından “Copy hiberfil.sys” seçeneğini seçin. Tüm hazırda bekletme belgesi USB belleğinize kopyalanacak. Bu yüzden USB şoförde kâfi alan olduğundan emin olun.

- Dosyanın nerede depolanacağını belirtin. Varsayılan olarak ESR, boot edilen sürücüyü kullanmanızı tavsiye edecektir. Şayet USB şoförde kâfi alan yoksa öbür bir ortam da seçebilirsiniz.

- Daha sonra hazırda bekletme belgesini bilgisayarına aktarabilirsiniz. Elcomsoft Forensic Disk Decryptor aracı ile OTFE anahtarlarını elde edebilir ve şifrelenmiş üniteleri bağlayabilir ya da ünitelerin şifresini çözebilirsiniz. Bilhassa hazırda bekletme evrakı büyükse bu süreç dakikalar sürebilir.

Eğer şifreleme anahtarları hazırda bekletme belgesinde bulunmuyorsa (Şifrelenmiş ünite uyku ya da hazırda bekletme sırasında otomatik olarak çıkarılacak formda ayarlandıysa) şifreli kısmın parolasına akın düzenlenmesi gerekir. Bunun için de şifrelenmiş kısmın birkaç kilobaytlık şifreleme üstverisini elde etmek gerekiyor.

İkinci Sistem : Şifreleme Üstverisini Elde Etmek ve Parolaya Kaba Kuvvet Saldırısı Düzenlemek

Geleneksel yaklaşım, bilgisayarın ve daha sonra da depolama aygıtlarının sökülüp imajının alınması biçiminde gerçekleştirilir. Lakin akın için gereken sırf birkaç kilobayt pahasındaki şifreleme üstverisidir. Bu üstveriyi elde etmek tüm sabit diskleri sökmeden süratlice elde edilebilir.

Elcomsoft System Recovery, USB bellek ile boot edilerek bilgisayarın depolama aygıtlarına yalnızca okuma modlu erişim sağlamaya imkan tanıyor. Araç otomatik olarak, tüm dahili ve çıkarılabilir şoförler için tüm disk şifrelemeyi tespit ediyor. Daha sonra şifrelenmiş disk ünitelerinin özgün parolasına kaba kuvvet saldırısı gerçekleştirmek için gerekli şifreleme üstverisini elde ediyor. Şifrelenmiş üniteler, parolalara yapılacak atakların çok yavaş gerçekleşmesini sağlayacak halde tasarlandığı için kelamlık temelli hücumları Elcomsoft Distributed Password Recovery aracıyla gerçekleştirmek de işinizi hızlandırabilir.

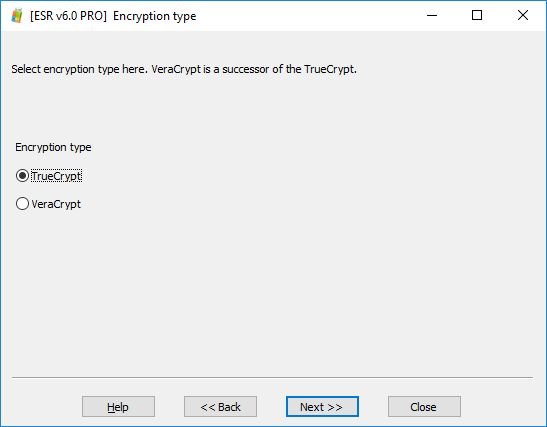

TrueCrypt ve VeraCrypt emsal formatları kullandığı için bu araçları birbirinden ayırmak çok mümkün değil. Ne yazık ki iki araç şifre kırmaya geldiğinde hayli farklı bir yol izliyor ve bu yüzden parolaya akın düzenlemeden evvel hakikat aracı belirtmek gerekiyor.

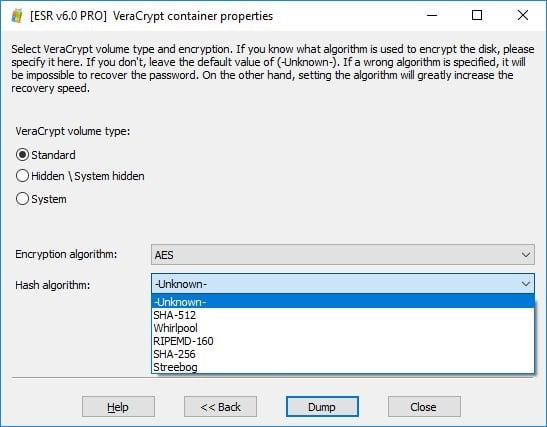

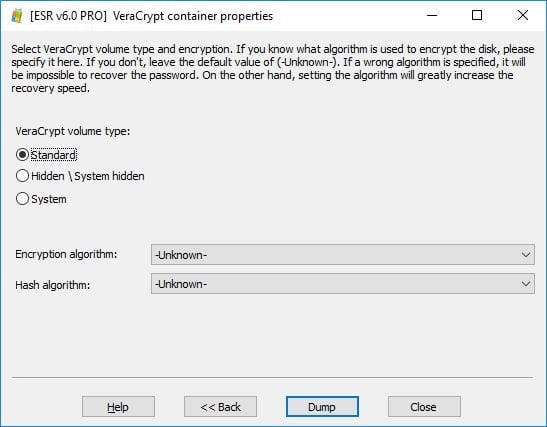

Ek olarak TrueCrypt ve VeraCrypt kullanıcılara birçok şifreleme algoritması ortasında seçim yapma imkanı sunuyor. Her algoritma opsiyonel olarak istenilen sayıda tekrarlama ile düzenlenebiliyor. Şayet kullanıcı standart olmayan bir tekrarlama sayısı belirttiyse bu sayıyı bilmeden parolayı elde etmeniz mümkün olmayacaktır. Tüm mümkün kombinasyonları denemek de hücum mühletini çok uzatacaktır.

Şifreleme üstverisini elde etmek için aşağıdaki adımları izleyin:

- Daha evvel bahsettiğimiz adımları uygulayarak boot edilebilir USB belleği oluşturun ve oluşturduğunuz USB bellek ile amaç bilgisayarı boot edin.

- Elcomsoft System Recovery aracı boot süreci tamamlandığında açılacaktır. Gelen pencereden “Disk tools” seçeneğini işaretleyin.

- Ardından “Drive encryption keys” seçeneğini işaretleyin.

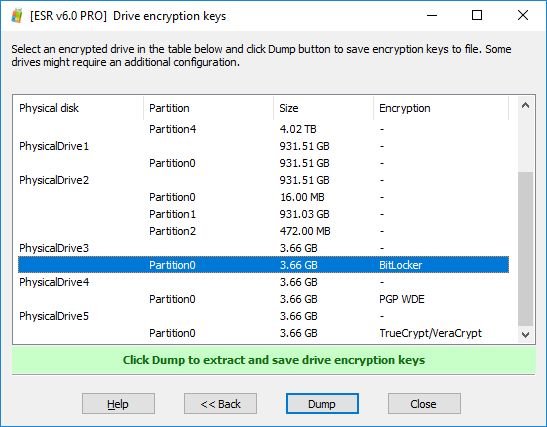

- Elcomsoft System Recovery otomatik olarak tüm disk şifrelemeye sahip kısımları tespit edecek.

- Üzerinden çalışmak istediğiniz ünite yahut üniteleri seçin.

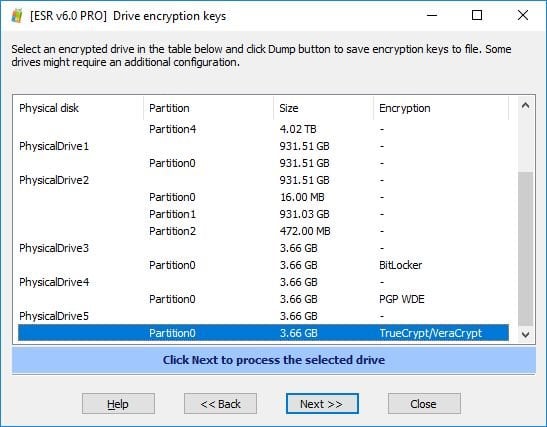

- TrueCrypt ya da VeraCrypt üniteleri birebir ünite formatını kullandığı için bunları otomatik olarak ayırt etmek mümkün değildir. Bu evrede şifreleme birinin tipini elle seçmeniz gerekecektir.

- Hem TrueCrypt hem de VeraCrypt farklı şifreleme ve hash algoritmalarını kullanmaya imkan tanıdığı için ünitenin şifresini çözmek için bunları bilmeniz gerekiyor. Bu adımda bunları tanımlayacaksınız.

- Eğer kullanıcının şifreleme ve hash algoritması tercihi ile ilgili bir kuşkunuz varsa bu bedelleri “Unknown” olarak bırakın. Bu seçenek saldırıyı yavaşlatacak ve araç birden fazla kombinasyonu denemeye çalışacak lakin tekrar de bu yol yanlış şifreleme tipini seçmekten daha düzgündür.

- Şifreleme üstverisi elde edildiği vakit bu evrakları Elcomsoft Distributed Password Recovery aracına aktararak özgün parolayı elde edebilirsiniz. Parola akınları güçlü donanımlarla bile önemli ölçüde vakit alır.

Eğer parolayı muvaffakiyetle bulursanız Elcomsoft Forensic Disk Decryptor aracını kullanarak şifreli kısımları bağlayabilir ya da çevrımdışı tahlil için şifresini çözebilirsiniz.

Ek : RAM İmajını Kullanmak

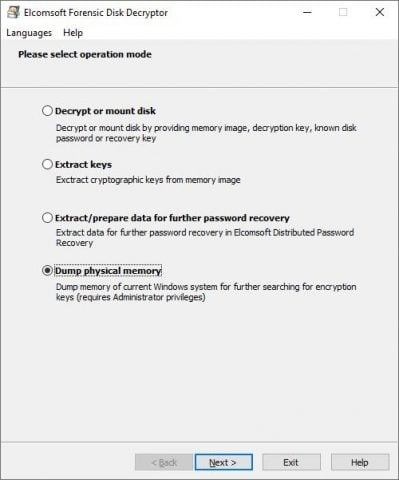

Aktif bir sistemi tahlil ediyorsanız ve kullanıcı sisteme giriş yapmışsa OTFE anahtarlarını kısa müddetli RAM yedeği alarak elde edilebilirsiniz. RAM imajını elde etmek için Elcomsoft Forensic Disk Decryptor aracını kullanıcının faal sisteminde çalıştırmanız gerekir. Kullanıcı hesabına giriş yapılmış ve hesabın yönetici haklarına sahip olması gerekmektedir.

Ancak faal sistemlerin tahlili tehlikelidir. Elcomsoft System Recovery, inançlı ve yalnızca okuma modunda süreç yaparken faal sistem tahlili tam karşıtı istikamette çalışır.

RAM imajını elde etmek için Elcomsoft Forensic Disk Decryptor aracını USB belleğe yükleyin ve maksat sisteme USB belleği bağlayarak “Dump physical memory” seçeneğini işaretleyin.

Daha sonra RAM imajının kaydedileceği pozisyonu belirtin ve aktarma sürecini başlatın. Elcomsoft Forensic Disk Decryptor aracını OTFE anahtarlarını elde etmek için kullanabilirsiniz.